El modelo de madurez de seguridad, del ingles “AWS Security Maturity Model” es un modelo de trabajo que nos permitirá evaluar, gestionar y reducir el riesgo en nuestra infraestructura ayudándonos a priorizar las medidas de seguridad que debemos implementar.

Pero para poder hablar de seguridad primero debemos entender como se gestiona la seguridad en la nube de AWS y quien es responsable de que.

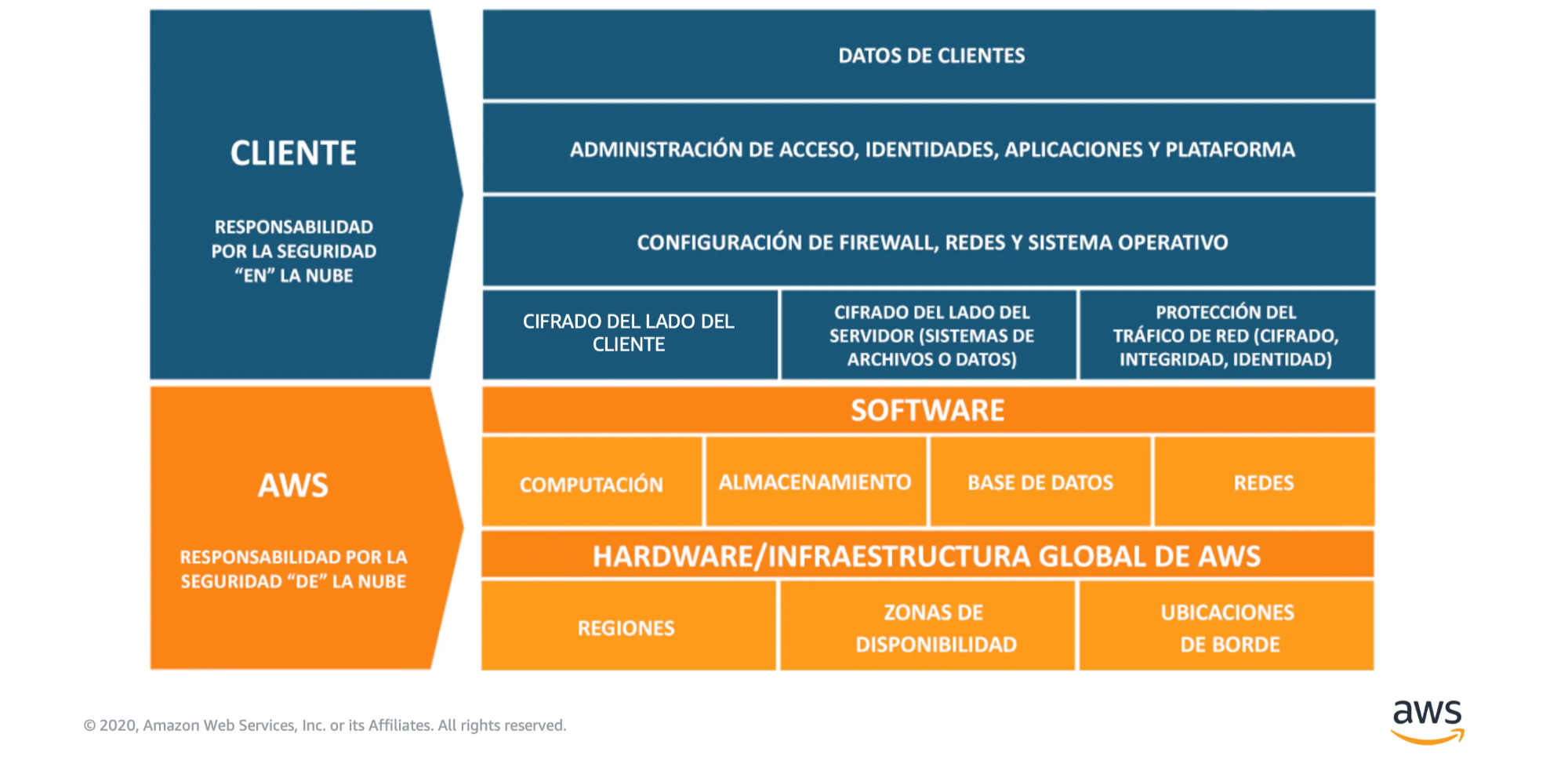

Modelo de responsabilidad compartida

El modelo de responsabilidad compartida de AWS es un marco fundamental que define cómo se distribuyen las responsabilidades de seguridad entre AWS y sus clientes. Este modelo se divide en dos partes principales:

Responsabilidades de AWS (Seguridad DE la nube)

AWS es responsable de la seguridad DE la nube, lo que incluye:

- Protección de la infraestructura física (centros de datos)

- Seguridad de la red

- Virtualización de la infraestructura

- Seguridad del software que ejecuta los servicios de AWS

Responsabilidades del Cliente (Seguridad EN la nube)

Los clientes son responsables de la seguridad EN la nube, lo que abarca:

- Configuración de seguridad de los servicios de AWS utilizados

- Gestión de datos y su encriptación

- Gestión de identidades y accesos

- Seguridad de las aplicaciones desplegadas en AWS

- Configuración del sistema operativo y red de las instancias EC2

Este modelo asegura que tanto AWS como sus clientes trabajen juntos para mantener un entorno en la nube seguro y eficiente. AWS proporciona una infraestructura segura, mientras que los clientes son responsables de cómo utilizan y configuran esa infraestructura para sus necesidades específicas.

La importancia de implementar un modelo de seguridad en la nube

En el complejo y dinámico entorno de la computación en la nube, contar con un modelo de seguridad robusto es fundamental. Este modelo no solo proporciona una estructura para proteger nuestros activos digitales, sino que también nos ayuda a navegar por los desafíos únicos que presenta la nube. Veamos algunas razones clave por las que necesitamos un modelo de seguridad bien definido:

- Visibilidad y compliance: Un modelo de seguridad estructurado ofrece una visión clara de los recursos y actividades en la nube, facilitando la detección de vulnerabilidades y el seguimiento de medidas de seguridad. Ayuda a cumplir con normativas y estándares, crucial en sectores regulados. Esta visibilidad mejora la seguridad, facilita auditorías y mantiene la confianza del cliente.

- Infraestructura a proteger: Un modelo de seguridad robusto es crucial para proteger la infraestructura en la nube, incluyendo servidores virtuales, bases de datos y redes. Ayuda a identificar y priorizar activos valiosos, permitiendo una asignación eficiente de recursos y facilitando la implementación de controles de acceso y cifrado adaptados a cada componente.

- Recursos y automatización: Un modelo de seguridad efectivo optimiza los recursos humanos y tecnológicos. Proporciona una estructura clara para identificar áreas de automatización, mejorando la eficiencia y reduciendo errores en entornos de nube complejos. Automatiza tareas rutinarias, como la aplicación de parches y la gestión de configuraciones, ahorrando tiempo y mejorando la consistencia. Además, facilita la integración de herramientas automatizadas para el monitoreo continuo y la respuesta rápida ante amenazas.

- Protección ante amenazas: Un modelo de seguridad integral protege contra amenazas cibernéticas en constante evolución. Implementa múltiples capas de defensa para diversos riesgos, desde ataques DDoS hasta infiltraciones sofisticadas. Ofrece un marco para la detección temprana, respuesta rápida y mitigación eficaz, fortaleciendo así la postura de seguridad de la organización en la nube.

Un camino evolutivo

El modelo de madurez de seguridad de AWS es un camino evolutivo que guía a las organizaciones a través de diferentes etapas para mejorar progresivamente su postura de seguridad en la nube. Este camino se puede visualizar en cuatro etapas:

1. Quick Wins

En esta primer etapa se hace foco en la implementación de cambios de muy fácil configuración y de gran impacto para la seguridad de la organización.

2. Fundacional

Luego de alcanzar los “Quick Wins”, podremos enforcarnos en aquellos requerimientos que requieren un poco mas de esfuerzo implementar pero que nos permitirán sentar las bases de nuestra postura de seguridad

3. Eficiente

Como siguiente paso, no solo continuaremos mejorando nuestra postura de seguridad, sino que también nos enfocaremos en gestionar la seguridad de manera más eficiente.

4. Optimizado

En esta última etapa, el foco está puesto en la mejora continua de nuestra postura de seguridad. Trabajaremos en los controles y realizaremos revisiones periódicas en toda la organización para mantener y optimizar nuestras medidas de seguridad.

Quick Wins

A continuación veremos el listado de configuraciones y funcionalidad sencillas que nos permitirán, en el plazo de una o dos semanas, mejorar rápidamente nuestra postura de seguridad, permitiéndonos operar con tranquilidad en un entorno cloud.

- Asignar los contactos de Seguridad

- Seleccionar las regiones con las que queremos trabajar

- Buenas practicas mediante AWS Security Hub

- Activar MFA

- Evitar y auditar el uso de la cuenta Root

- Análisis de accesos y roles con AIM Access Analyzer

- Detección de amenazas con Amazon GuardDuty y responder a los hallazgos

- Auditoria de AWS CloudTrail

- Remediar los hallazgos de AWS Trusted Advisor

- Configuración de alarmas de Billing

- Configuración de Security Groups

- Bloquear acceso publico a S3

- Revisar la seguridad de los datos con Amazon Macie

- Configurar WAF

¿Cómo sigo una vez que alcance los Quick Wins?

Para dar nuestros siguientes pasos podremos apoyarnos en la guía del Modelo de Madurez de Seguridad: https://maturitymodel.security.aws.dev/es/2.-foundational/ Ahí encontraremos todas las configuraciones y herramientas que AWS nos recomienda para tener un entorno seguro.

¿Qué otros servicios ofrece AWS?

En la siguiente imagen se puede observar un listado por área de los servicios que AWS ofrece para auditar, automatizar, detectar o responder ante distintos escenarios donde la seguridad de nuestra organización pueda estar en riesgo.

Muchos de estos servicios son, o bien completamente gratis, como el caso de IAM u AWS Organizations, o que incluyen una capa gratuita bastante generosa que nos permitirá utilizarlo en las etapas iniciales de nuestros proyectos.

Por otra parte, podemos encontrar los servicios pagos pero para los cuales podremos contar con un free trial que nos permitirá evaluar las funcionalidades y los costos y analizar la posterior implementación definitiva en nuestra organización.